Kulturowe, polityczne i gospodarcze zmiany na świecie po 1989 roku

Cyberwojna

Scharakteryzujesz pojęcie cyberwojny oraz jej miejsce w systemie współczesnego bezpieczeństwa.

Wyjaśnisz specyfikę cyberwojny, jej asymetryczność, problem atrybucji oraz charakter działań w cyberprzestrzeni.

Omówisz znaczenie cyberbezpieczeństwa dla funkcjonowania państwa i ochrony infrastruktury krytycznej.

Szybko rozwijające się technologie informacyjne i duży stopień uzależnienia od nich obywateli, firm, instytucji oraz organów państwa spowodował, że bezpieczeństwo w cyberprzestrzeni w XXI wieku decyduje o aspektach życia codziennego. Co więcej, stało się także nową domeną starć o charakterze militarnym. Czy państwo może zostać sparaliżowane bez jednego wystrzału - jedynie poprzez atak na jego systemy informatyczne? A może współczesne wojny już się toczą, tylko nie na polach bitew, lecz w niewidzialnej przestrzeni danych, algorytmów i sieci?

Paradygmaty cyberprzestępczościw szerokim rozumieniu, przestępczość ta obejmuje wszelkie zachowania przestępne związane z funkcjonowaniem elektronicznego przetwarzania danych, polegające zarówno na naruszaniu uprawnień do programu komputerowego, jak i godzące bezpośrednio w przetwarzaną informację, jej nośnik i obieg w komputerze oraz cały system połączeń komputerowych, a także w sam komputer. Należy tu zaznaczyć, iż będą to zarówno czyny popełniane przy użyciu elektronicznych systemów przetwarzania danych (komputer jako narzędzie do popełnienia przestępstwa), jak i skierowane przeciwko takiemu systemowi’

Źródło: Jerzy Kosiński, Paradygmaty cyberprzestępczości, 2015, s. 126.

Specyfika cyberwojny

Cyberwojna stanowi odrębną, wyspecjalizowaną formę konfliktu, której istota nie polega na oddziaływaniu fizycznym, lecz na ingerencji w systemy informatyczne, przepływy danych oraz zdolności operacyjne państwa. Jej specyfika wynika przede wszystkim z charakteru środowiska, w którym jest prowadzona - cyberprestrzeni - oraz z używanych narzędzi i metod działania.

Pierwszą kluczową cechą jest techniczna natura działań, oparta na wykorzystaniu podatności systemów informatycznych. Operacje cybernetyczne polegają na przełamywaniu zabezpieczeń, wprowadzaniu złośliwego oprogramowania, przejmowaniu kontroli nad systemami lub zakłócaniu ich funkcjonowania. W odróżnieniu od klasycznych środków walki, efekty tych działań mogą być zarówno niewidoczne, jak i natychmiastowe, a ich skutki - rozciągnięte w czasie.

Drugim istotnym elementem jest problem kwalifikacji prawnej cyberataków. W świetle prawa międzynarodowego nie każdy incydent w cyberprzestrzeni stanowi „użycie siły”. Dopiero działania powodujące skutki porównywalne z tradycyjnymi środkami militarnymi mogą być uznane za naruszenie zakazu użycia siły, co rodzi poważne wątpliwości interpretacyjne w praktyce stosowania Karty Narodów Zjednoczonych.

Cyberwojna charakteryzuje się również asymetrycznością, ponieważ podmioty o relatywnie ograniczonych zasobach mogą osiągać znaczące efekty operacyjne przy niewielkich nakładach, a także trudnością w atrybucji, czyli jednoznacznym przypisaniu odpowiedzialności za atak konkretnemu państwu lub podmiotowi, co znacząco utrudnia reakcję prawną i polityczną.

Kolejną cechą jest precyzyjność oddziaływania. Ataki mogą być wymierzane w konkretne elementy infrastruktury - np. systemy sterowania przemysłowego (SCADA), sieci finansowe czy rejestry administracyjne - co pozwala na osiągnięcie ściśle określonych celów bez konieczności prowadzenia szeroko zakrojonych działań militarnych.

Istotny jest także wysoki stopień specjalizacji. Cyberwojna wymaga zaawansowanych kompetencji z zakresu informatyki, kryptografii i analizy danych, a jej prowadzenie opiera się na wyspecjalizowanych jednostkach oraz współpracy państwa z sektorem prywatnym.

Z perspektywy operacyjnej cyberwojna umożliwia osiąganie efektów strategicznych przy minimalnym użyciu środków fizycznych, co oznacza, że paraliż kluczowych funkcji państwa może nastąpić bez tradycyjnej konfrontacji zbrojnej.

Zauważ, że pojęcia takie jak cyberwojna, wojna informacyjna oraz wojna hybrydowa są ze sobą powiązane, ale nie oznaczają tego samego. Cyberwojna odnosi się przede wszystkim do działań prowadzonych w cyberprzestrzeni, których celem jest zakłócenia funkcjonowania systemów państwa. Wojna hybrydowa stanowi szerszą kategorię, łączącą różne formy działań - zarówno militarne, jak i niemilitarne - w tym właśnie cyberwojnę i wojnę informacyjną. Schemat przedstawia charakterystykę wojny informacyjnej, która jest jednym z kluczowych elementów współczesnych konfliktów.

- Nazwa kategorii: [bold]charakterystyka [br]wojny informacyjnej [/]

- Nazwa kategorii: celem jest uzyskanie [br]przewagi nad [br]przeciwnikiem

- Nazwa kategorii: przeciwnik [br]jest niewidzialny

- Nazwa kategorii: podstawową formą [br]walki są cyberataki[br] oraz szerzenie [br]propagandy

- Nazwa kategorii: obiektem cyberataków [br]jest krytyczna [br]infrastruktura państwa[br] oraz systemów obrony

- Nazwa kategorii: atak można [br]przeprowadzić [br]z każdego miejsca[br] na ziemi

- Nazwa kategorii: może posiadać [br]nieograniczony zasięg Koniec elementów należących do kategorii [bold]charakterystyka [br]wojny informacyjnej [/]

- Elementy należące do kategorii [bold]charakterystyka [br]wojny informacyjnej [/]

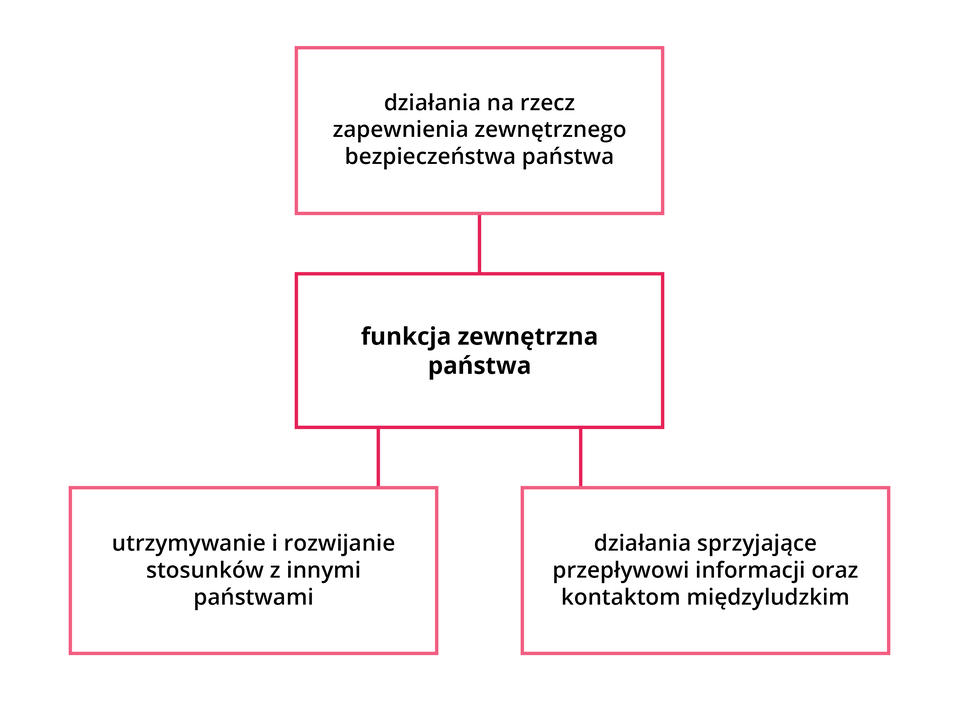

W dobie dynamicznego rozwoju technologii informacyjnych funkcja zewnętrzna państwa nabiera nowego wymiaru, w którym kluczową rolę odgrywa cyberprzestrzeń. Zapewnienie bezpieczeństwa nie polega już wyłącznie na działaniach militarnych, lecz obejmuje również ochronę systemów informacyjnych, przeciwdziałanie cyberatakom oraz budowanie odporności na zagrożenia cyfrowe. Schemat ukazuje, w jaki sposób tradycyjne instrumenty realizacji funkcji zewnętrznej państwa - takie jak współpraca międzynarodowa oraz przepływ informacji - wpisują się w logikę współczesnych zagrożeń, w tym cyberwojny, gdzie bezpieczeństwo zależy zarówno od relacji między państwami, jak i sprawnego zarządzania informacją.

Ataki cyberterrorystyczne wymierzone w instytucje publiczne należą dziś do najpoważniejszych zagrożeń dla bezpieczeństwa państwa, ponieważ mogą zakłócać funkcjonowanie administracji, infrastruktury oraz systemów informacyjnych.

Schemat przedstawia najczęściej stosowane formy ataków. Analizując go, zwróć uwagę na różnorodność wykorzystywanych metod oraz ich potencjalny wpływ na funkcjonowanie państwa i bezpieczeństwo obywateli.

Zasób interaktywny dostępny pod adresem https://zpe.gov.pl/a/DFZAASTZA

Najpopularniejsze formy ataków cyberterrorystycznych na instytucje państwowe:

Web sit‑ins – masowe wchodzenie na strony internetowe w celu ich zablokowania.

E‑mail bombing – wysyłanie w krótkim czasie ogromnej ilości elektronicznych wiadomości pocztowych, co w konsekwencji blokuje serwer.

Denial of Service (DoS) i Distributed Denial of Service (DDos) – przesyłanie olbrzymich pakietów danych na określony komputer, co może doprowadzić nawet do jego zniszczenia. W przypadku DDoS różne serwery internetowe są przemieniane w tzw. zombie, z których następnie przeprowadza się ataki na wybrane komputery.

Wprowadzenie szkodliwego oprogramowania – wprowadzanie do komputerów z zewnątrz, np. przez: załącznik, reklamę, zainfekowaną stronę internetową czy zewnętrzne nośniki pamięci, różnorodnego oprogramowania, służącego niszczeniu lub przechwytywaniu danych

Technologie informacyjno - komunikacyjne jako narzędzie współczesnych konfliktów (cyberwojny)

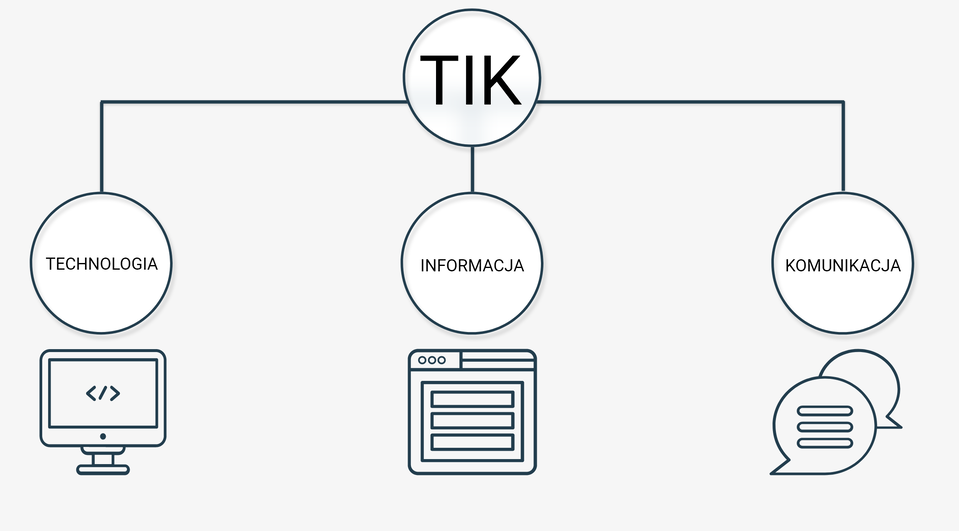

Rozwój technologii informacyjno - komunikacyjnych sprawił, że stały się one nie tylko narzędziem rozwoju cywilizacyjnego, lecz także elementem współczesnych konfliktów, w tym cyberwojny i działań hybrydowych.

Technologie informacyjno‑komunikacyjne (w skrócie TIK, ICT (ang. Information and Communication Technologies) obejmują zarówno sprzęt, oprogramowanie, usługi informatyczne oraz telekomunikacyjne, jak i zasoby sieciowe. Ich wspólne wykorzystanie pozwala tworzyć, gromadzić, przetwarzać i przesyłać informacje w formie elektronicznej, a także integrować i komunikować się między maszynami, ludźmi i organizacjami.

Początek lat dwudziestych XXI wieku można nazwać rewolucją współzależności ludzi i maszyn. Technologie informacyjno‑komunikacyjne stały się nieodłączną częścią życia współczesnego człowieka i mają duży wpływ na rozwój społeczeństwa informacyjnego, które charakteryzuje się wysokim poziomem dostępu do wiedzy, innowacji i komunikacji. Rozwój TIK przyśpiesza postęp technologiczny, cywilizacyjny, społeczny i gospodarczy, co sprzyja cyfryzacji i automatyzacji, a także przyczynia się do polepszenia jakości naszego życia. Ma to wpływ na edukację, biznes, marketing, naukę, kulturę, zdrowie, a także rozrywkę i obejmuje takie zagadnienia, jak sztuczna inteligencja, robotyzacja, internet rzeczy, chmura, big data, komputery kwantowe, czy rozszerzona i wirtualna rzeczywistość. Świat realny i wirtualny nierozerwalnie zostały ze sobą połączone, a technologie przeplatają się ze sobą w każdym obszarze działań.

Wykorzystanie technologii w praktyce

Usługi telekomunikacyjne są już z nami od dłuższego czasu. Przekazywanie sygnałów w postaci wiadomości tekstowych, głosowych, graficznych, czy multimedialnych za pomocą sieci radiowych, satelitarnych, telefonicznych, czy światłowodowych jest na porządku dziennym. To one były podstawą, z której wyrosło pojęcie technologii informacyjno‑komunikacyjnych.

Każdy przypadek użycia TIK wykorzystuje oczywiście odpowiednie oprogramowanie i sprzęt komputerowy. Są to tak samo systemy operacyjne, pakiety biurowe, narzędzia i aplikacje internetowe, rozwiązania chmurowe, oprogramowanie bazodanowe, jak i routery, modemy, komputery, telefony, czy serwery posiadające ogromne ilości pamięci masowych.

Internet i mobilność

Ogromny wkład w rozwój cywilizacji ma internet. Jest on źródłem wiedzy na każdy temat, stał się również potężnym narzędziem do komunikowania się ludzi. Oddzielenie dostępu do informacji, wiedzy i kultury od geograficznej lokalizacji sprawia, że rozwój jest teoretycznie dostępny dla każdego, kto posiada odpowiednie urządzenie łączące go z globalną siecią. Ułatwienie komunikacji i współpracy między ludźmi sprzyja wymianie doświadczeń i wzajemnym uczeniu się. Tworzenie i rozwijanie treści cyfrowych natomiast stało się równie powszechne, jak ich wykorzystywanie. Z kolei przepływ informacji o zasięgu globalnym pokonuje bariery językowe i kulturowe, co stanowi nowe wyzwanie dla stosunków międzynarodowych, a także politycznych i prawnych struktur państwowych.

Zebrane informacje wykorzystywane są do celów badawczych, edukacyjnych, społecznych, kulturowych, ale również i zarobkowych. Mają ogromną wartość rynkową i nie zawsze wykorzystywane są zgodnie z naszymi interesami lub prawami. W domyśle mają poprawiać jakość oferowanych usług, dostosowywać oferty do potrzeb i preferencji klientów, monitorować wyniki i trendy, optymalizować procesy biznesowe, a także pomóc w podejmowaniu lepszych decyzji przy tworzeniu nowych produktów i rozwiązań. Jest to czasochłonny, kosztowny i trudny pod względem technicznym proces, który angażuje wielu specjalistów i korzysta z odmiennych technologii. Można go podzielić na kilka etapów.

Gromadzenie danych - informacje pozyskiwane są z każdego dostępnego źródła - systemu operacyjnego, przeglądarek, wyszukiwarek, mediów społecznościowych, aplikacji internetowych i mobilnych, urządzeń należących do internetu rzeczy itd.

Przetwarzanie danych - polega na czyszczeniu, przekształcaniu, łączeniu, kompresji i pozyskiwaniu najistotniejszych i wartościowych informacji ze zbioru. Zdecydowanie najtrudniejszy etap wymagający rzetelnej pracy analityków danych wykorzystujący najbardziej zaawansowaną technologię baz danych, sztucznej inteligencji, czy chmur obliczeniowych.

Przechowywanie danych - fizyczny i logiczny sposób zapisywania danych we właściwych formatach i strukturach na dopasowanym sprzęcie. Mogą to być własne serwery z bazami danych lub dyski w chmurze. Przedsiębiorstwa posiadają zazwyczaj własne centra danych, np. Microsoft, Google, CERN. Więcej informacji i ich zdjęcia można znaleźć na stronach:

https://datacenters-wp-production.azurewebsites.net; https://www.google.com/about/datacenters/; https://home.cern/science/computing/data-centre.R3eoS0CjwrmmO  Fotografia przedstawiająca Naukowe Centrum Danych i Obliczeń przy Laboratorium BrookhavenŹródło: GroMar, Laboratorium Brookhaven, domena publiczna.

Fotografia przedstawiająca Naukowe Centrum Danych i Obliczeń przy Laboratorium BrookhavenŹródło: GroMar, Laboratorium Brookhaven, domena publiczna.Przesyłanie danych - udostępnianie danych pomiędzy systemami, aplikacjami, urządzeniami i użytkownikami jest kluczowym zjawiskiem w informacyjno‑komunikacyjnej współczesności. Jedne dane są ściśle tajne i trzymane przez korporacje w celu ich spieniężenia, inne pozostają nieprzerwanie w obiegu i krążą po globalnej sieci komputerowej w celu zapewnienia nam odpowiedniego działania usług.

Prezentowanie danych - w oparciu o dane wyjściowe korporacje podejmują inwestycje finansowe, algorytm decyduje jakie reklamy zostaną nam wyświetlone, wyszukiwarka zaprezentuje nam dopasowane podpowiedzi, a państwa zdecydują na jakich interesach społecznych i gałęziach gospodarki należy się skupić.

Każdy z powyższych etapów powinien być przejrzysty i klarowny dla użytkownika, aby wiedział, co dzieje się z informacjami zbieranymi na jego temat. W Unii Europejskiej obowiązuje Rozporządzenie o Ochronie Danych Osobowych (RODO). Według przepisów mamy również prawo do sprzeciwu zbierania informacji, prawo o dostępie do uzyskania kopii danych, a także prawo do ich sprostowania i poprawienia, ograniczenia przenoszenia, jak i usunięcia.

Sztuczna Inteligencja (Artificial Intelligence - AI) stanowi jeden z najważniejszych obszarów rozwoju technologii XXI wieku. Nie jest dziedziną posiadającą wyłącznie aspekty techniczne, ale również społeczne, etyczne i kulturowe, które aktywnie i dynamicznie wpływają na jej rozwój. Jej dynamiczny rozwój wiąże się również z licznymi wyzwaniami i zagrożeniami.

Mapy myśli przedstawiają najważniejsze problemy związane z rozwojem AI. Analizując je, zwróć uwagę na potencjalne konsekwencje wykorzystania sztucznej inteligencji, zwłaszcza w kontekście bezpieczeństwa, cyberwojny oraz wpływu technologii na społeczeństwo.

Czym jest bezpieczeństwo cyfrowe?

Użytkownicy internetu codziennie generują olbrzymie ilości danych i coraz częściej świadomie (bądź nie) udostępniają je nie tylko znajomym, ale również firmom, z których usług korzystają. Zgromadzone w ten sposób informacje okazują się niezwykle cenne.

Czy przypuszczacie, że wszystkie „darmowe” usługi w internecie są naprawdę bezpłatne? Z tego, że w większości przypadków nie płacimy za nie gotówką, kartą kredytową czy kodami BLIK, nie wynika, że nie ponosimy żadnych kosztów. Otóż usługodawcy pobierają opłaty – tyle, że nie w postaci pieniędzy, lecz danych użytkowników.

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Aliquam maximus, odio vel iaculis lobortis, est leo cursus nulla, at ornare elit ante non sem.

- Nazwa kategorii: bezpieczeństwo energetyczne[br]państwa

- Nazwa kategorii: wewnętrzne

- Nazwa kategorii: stan techniczny[br]infrastruktury

- Nazwa kategorii: wielkość rezerw[br]i możliwość[br]magazynowania

- Nazwa kategorii: suwerenność[br]energetyczna

- Nazwa kategorii: baza[br]surowcowa Koniec elementów należących do kategorii wewnętrzne

- Nazwa kategorii: zewnętrzne

- Nazwa kategorii: gwarancje[br]popytu

- Nazwa kategorii: stabilna sytuacja[br]rynkowa

- Nazwa kategorii: niezakłócone[br]dostawy

- Nazwa kategorii: niskie ceny[br]surowców Koniec elementów należących do kategorii zewnętrzne

- Elementy należące do kategorii bezpieczeństwo energetyczne[br]państwa

- Elementy należące do kategorii wewnętrzne

- Elementy należące do kategorii zewnętrzne

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Aliquam maximus, odio vel iaculis lobortis, est leo cursus nulla, at ornare elit ante non sem.

Zapoznaj się ze schematem, a następnie wykonaj ćwiczenie.

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Aliquam maximus, odio vel iaculis lobortis, est leo cursus nulla, at ornare elit ante non sem.

Podsumowanie

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Aliquam maximus, odio vel iaculis lobortis, est leo cursus nulla, at ornare elit ante non sem.

Słownik

cyfrowa przestrzeń przetwarzania i wymiany informacji tworzona przez systemy i sieci teleinformatyczne wraz z powiązaniami pomiędzy nimi oraz relacjami z użytkownikami

czyn zabroniony popełniony w cyberprzestrzeni

działalność zabroniona o charakterze terrorystycznym prowadzona w obszarze cyberprzestrzeni, polegająca na wykorzystywaniu zdobyczy technologii informacyjnej w celu wyrządzenia szkody

należy przez to rozumieć systemy oraz wchodzące w ich skład powiązane ze sobą funkcjonalnie obiekty, w tym obiekty budowlane, urządzenia, instalacje, usługi kluczowe dla bezpieczeństwa państwa i jego obywateli oraz służące zapewnieniu sprawnego funkcjonowania organów administracji publicznej; przykłady to: systemy łączności, teleinformatyczne, finansowe, zaopatrzenia w żywność i wodę, ochrony zdrowia

odporność systemów informacyjnych na działania naruszające poufność, integralność, dostępność i autentyczność przetwarzanych danych lub związanych z nimi usług oferowanych przez te systemy